Najczęściej zadawane pytania

Następujące protokoły VPN nie są obecnie obsługiwane przez VPN Tracker dla iPhone / iPad:

Rozwiązania

Wiele bram VPN obsługuje więcej niż jeden standard VPN. Sprawdź, czy Twoja brama VPN może włączyć kompatybilny protokół lub zapytaj administratora sieci.

Wskazówka: Ukryj nieobsługiwane protokoły

W VPN Tracker przejdź do Ustawień → Ustawień połączenia, aby ukryć nieobsługiwane połączenia z listy.

Możesz uzyskać dostęp do serwerów plików na swoim iPhone i iPadzie za pomocą VPN Tracker dla iOS i aplikacji Pliki:

- Połącz się z VPN

- Otwórz aplikację Pliki

- Dotknij ikony ··· w prawym górnym rogu

- Wybierz 'Połącz z serwerem'

- Wprowadź nazwę hosta lub adres IP serwera plików (np.

fileserver.internal.example.com) - Zaloguj się przy użyciu danych logowania firmowego, gdy zostaniesz o to poproszony

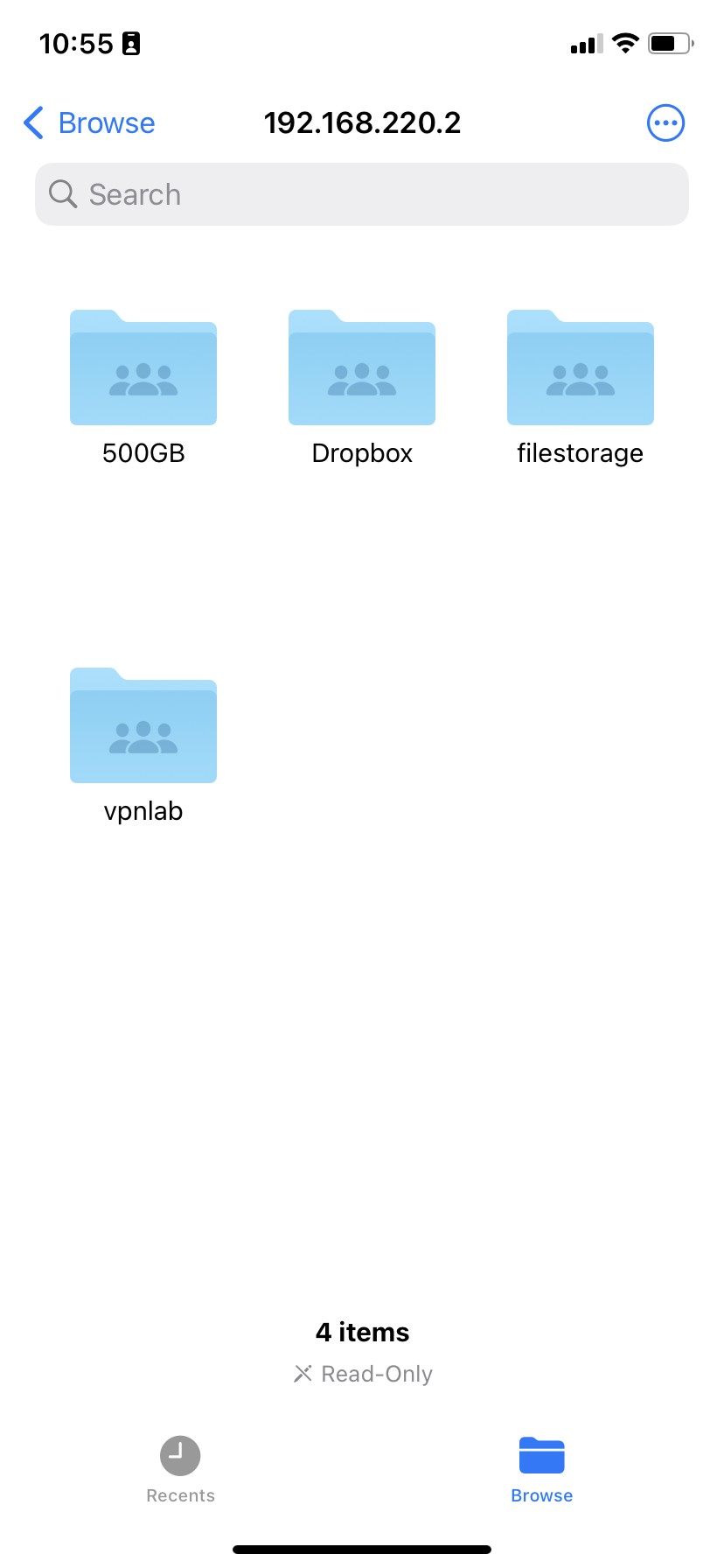

Powinieneś teraz zobaczyć woluminy serwera plików tak, jak na macOS.

Wskazówki dotyczące rozwiązywania problemów

Jeśli masz problemy z wyświetleniem listy plików, możesz spróbować następujących czynności:

- Wprowadź pełną ścieżkę woluminu, a nie tylko nazwę hosta serwera: na przykład, jeśli łączysz się z udziałem o nazwie

Marketingna swoim serwerze plików, wprowadźfiles.internal.example.com/Marketing - Poproś osobę zarządzającą serwerem plików o włączenie SMBv2 oraz SMBv3 (iOS używa niektórych funkcji v2 do nawiązywania połączenia)

- Wypróbuj aplikację serwera plików innej firmy ze sklepu App Store. Niektóre z nich oferują lepszą kompatybilność z określonymi konfiguracjami serwerów plików

Co to oznacza?

Po włączeniu DoH pomija on serwer DNS i zamiast tego domeny, które wpisujesz w przeglądarce, są wysyłane przez serwer DNS kompatybilny z DoH za pomocą zaszyfrowanego połączenia HTTPS.Ma to być środek bezpieczeństwa, aby zapobiec innym (np. Twojemu dostawcy usług internetowych) w podglądaniu odwiedzanych stron internetowych. Jeśli jednak używasz serwera DNS dostarczonego przez bramę VPN, umożliwia to wykonywanie zapytań DNS poza tunelem VPN. Ponadto, jeśli VPN określi serwer DNS, który rozwiązuje wewnętrzne nazwy hostów, nie zostaną one w ogóle rozpoznane lub zostaną rozpoznane nieprawidłowo, gdy DoH jest włączony.

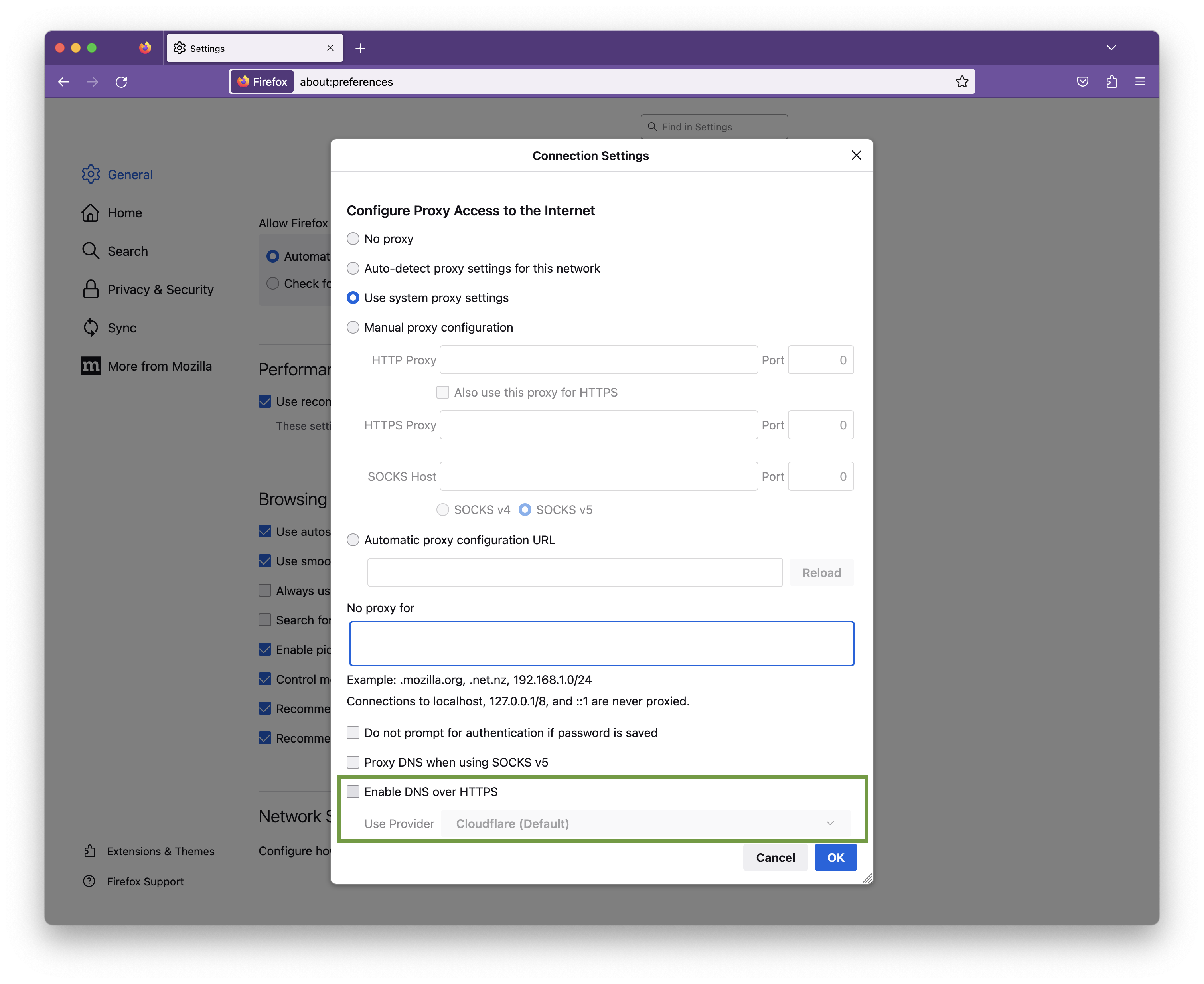

Jak wyłączyć DNS przez HTTPS w Firefox

Aby upewnić się, że wszystkie zapytania DNS są wykonywane przez DNS VPN, musisz wyłączyć DoH w Firefox. Otwórz przeglądarkę Firefox, przejdź do Firefox > Preferencje > Ustawienia sieci i usuń zaznaczenie pola wyboru obok „Włącz DNS przez HTTPS”:

Kliknij OK, aby zapisać zmiany.

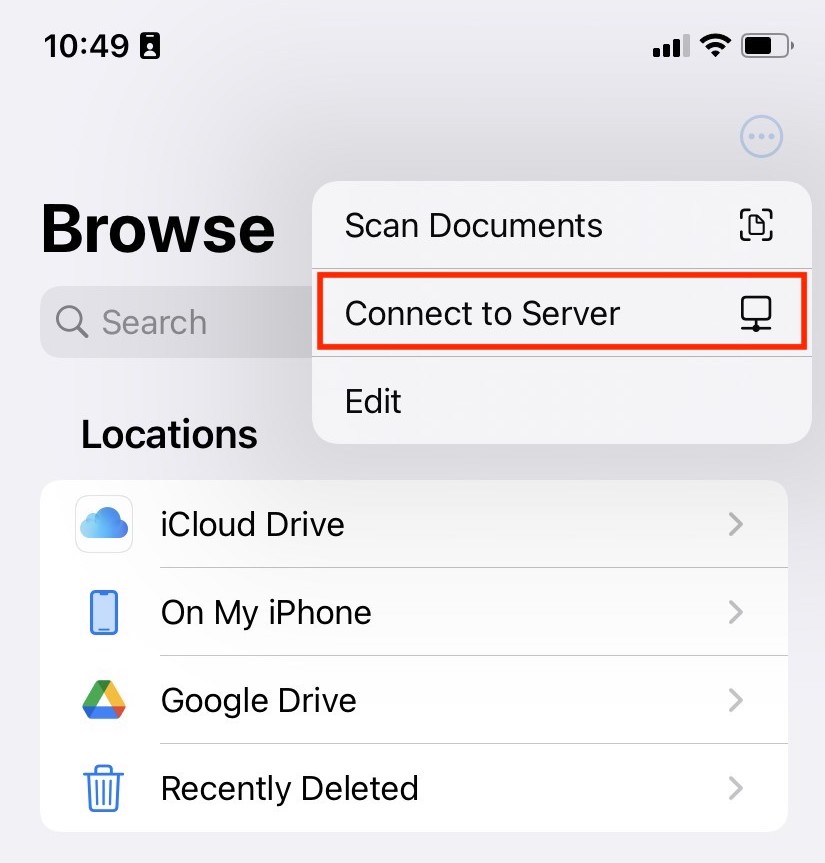

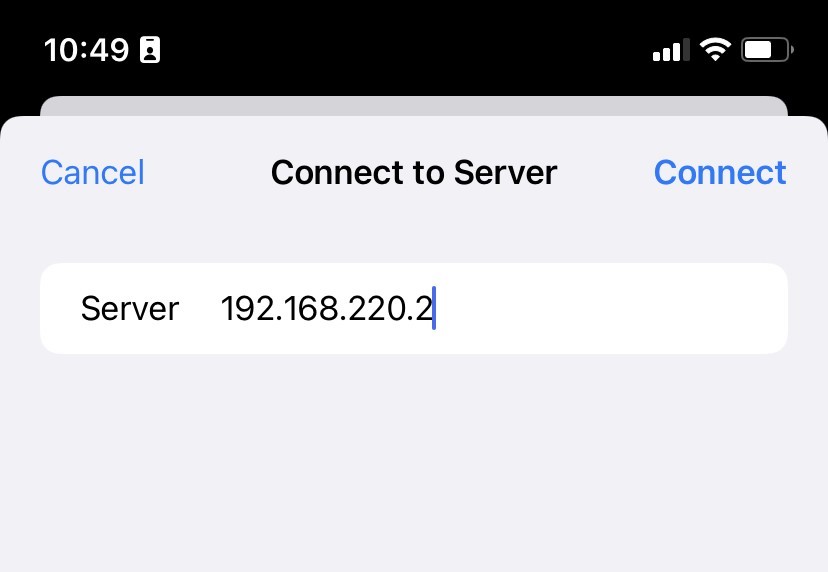

Możesz uzyskać dostęp do plików w pamięci sieciowej na swoim iPhone'ie lub iPadzie za pomocą aplikacji Pliki. Oto jak to działa:

- Otwórz aplikację Pliki

- Dotknij przycisku ··· opcji i wybierz „Połącz z serwerem” (lub naciśnij ⌘+k na klawiaturze iPada

- Wprowadź adres IP lub nazwę hosta serwera plików

- Wprowadź nazwę użytkownika i hasło, gdy zostaniesz o to poproszony

Nie widzisz swoich udziałów plików?

Jeśli widzisz tylko pusty katalog zamiast udziałów, być może będziesz musiał dodać udział, do którego próbujesz uzyskać dostęp, do ścieżki.

Na przykład: Jeśli próbujesz uzyskać dostęp do udziału plików work na serwerze 192.168.50.2, wprowadź adres serwera jako smb://192.168.50.2/work

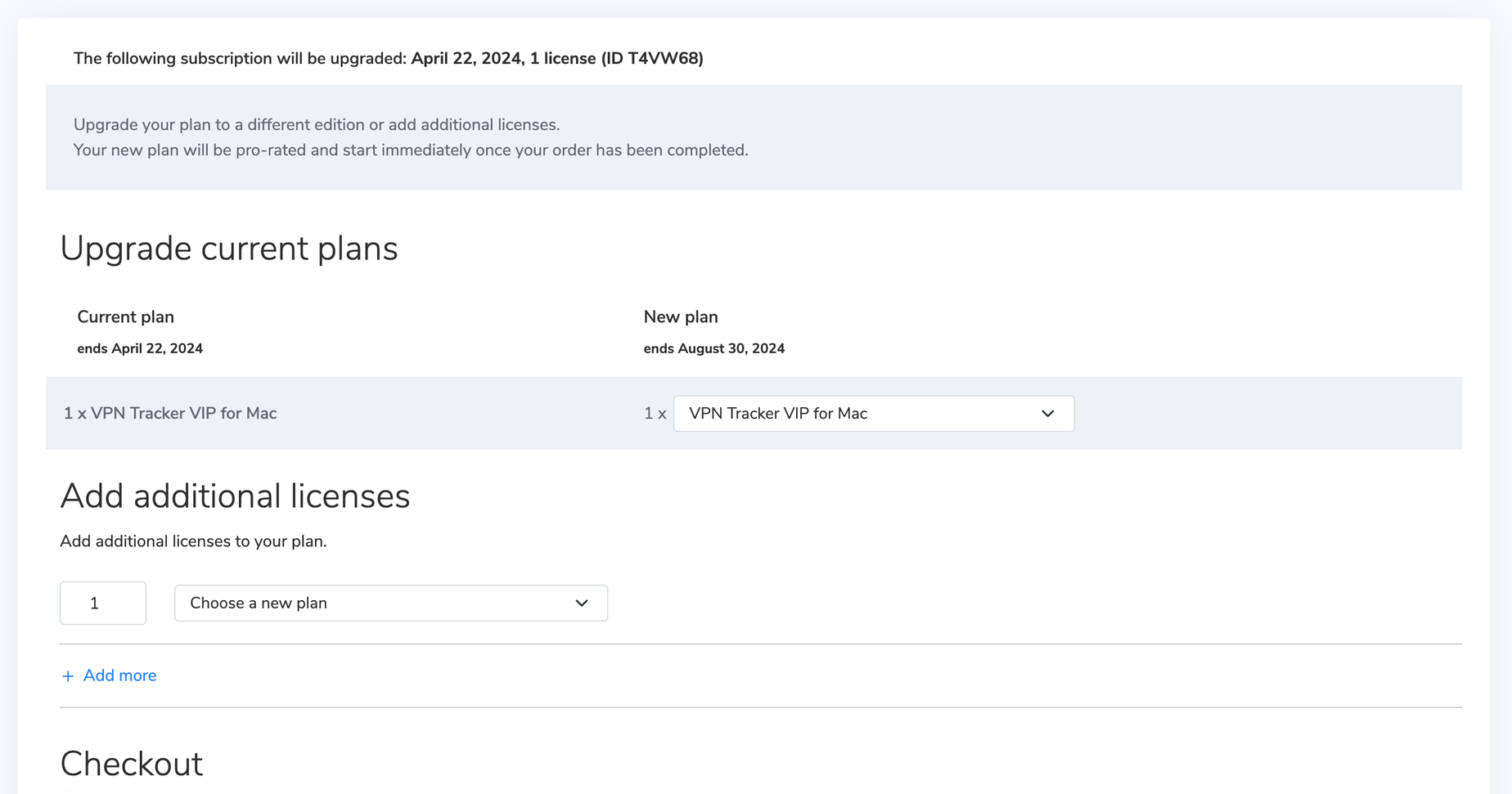

Pozostała wartość Twojego obecnego planu zostanie zaliczona na Twój nowy plan.

Pozostała wartość Twojego obecnego planu zostanie zaliczona na Twój nowy plan.Alternatywnie możesz wybrać nowy plan VPN Tracker, który zawiera obsługę iOS.

Możesz tworzyć i edytować połączenia bezpośrednio w my.vpntracker.com za pomocą dowolnej przeglądarki. Dzięki zaawansowanej inżynierii działa to z tym samym poziomem bezpieczeństwa danych, jaki znasz z VPN Tracker na Macu.

Działa to w następujący sposób

- Wybierz markę i model swojego urządzenia

- Wprowadź szczegóły połączenia

Aby zapisać nowe połączenie:

- Wprowadzasz swój identyfikator equinux i hasło

- Twój zaszyfrowany bezpieczny klucz główny jest pobierany z my.vpntracker

Teraz program uruchamia się lokalnie na Twoim urządzeniu za pośrednictwem Twojej przeglądarki, aby obsługiwać szyfrowanie:

- Lokalny program szyfrujący odszyfrowuje klucz główny na Twoim urządzeniu

- Następnie używa Twojego klucza głównego do zaszyfrowania nowych danych połączenia

- W pełni zaszyfrowane połączenie jest następnie przesyłane do Twojego Personal Safe lub TeamCloud na my.vpntracker

- Twój Mac, iPhone lub iPad może następnie pobrać zaszyfrowane połączenie, gotowe do połączenia

To wszystko. Zintegrowana edycja połączeń w my.vpntracker z pełnym bezpieczeństwem i szyfrowaniem end-to-end, jakie znasz z VPN Tracker dla Maca.

- Dotknij połączenia. Pojawi się karta połączenia.

- Dotknij „Opinia”

- Podaj krótki opis problemu z połączeniem

- Dotknij Wyślij

- Wsparcie dla VPN z wieloma protokołami

- Szybkie połączenia

- VPN bez konfiguracji - dzięki technologiom TeamCloud & Personal Safe

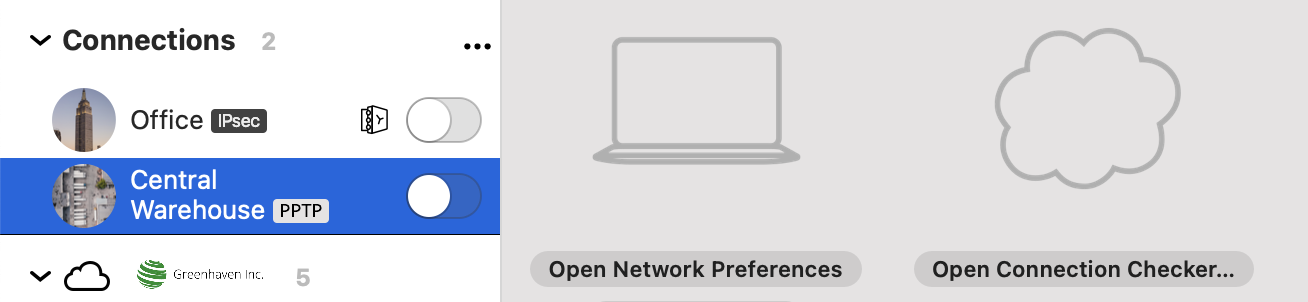

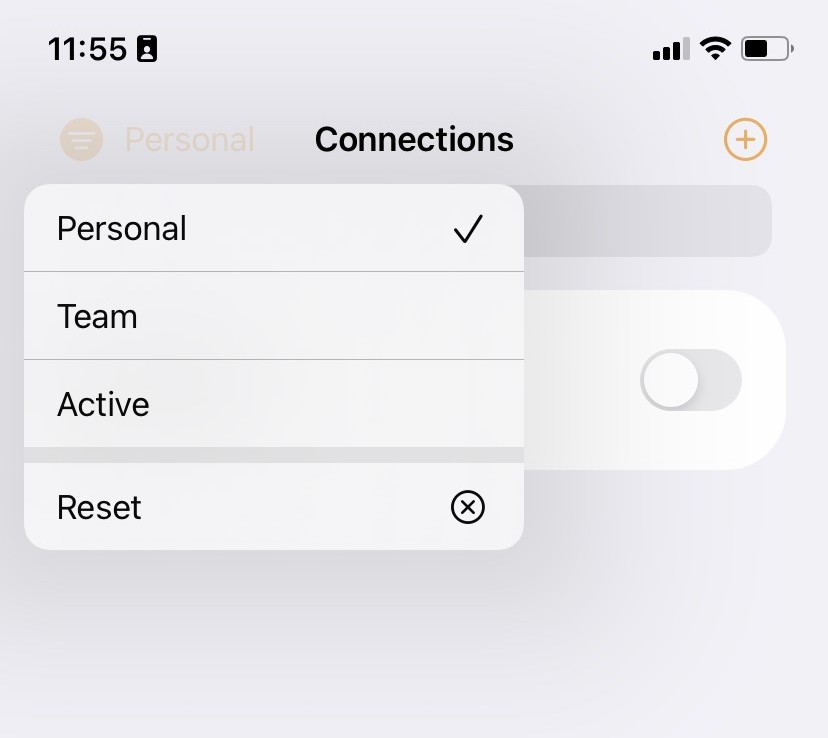

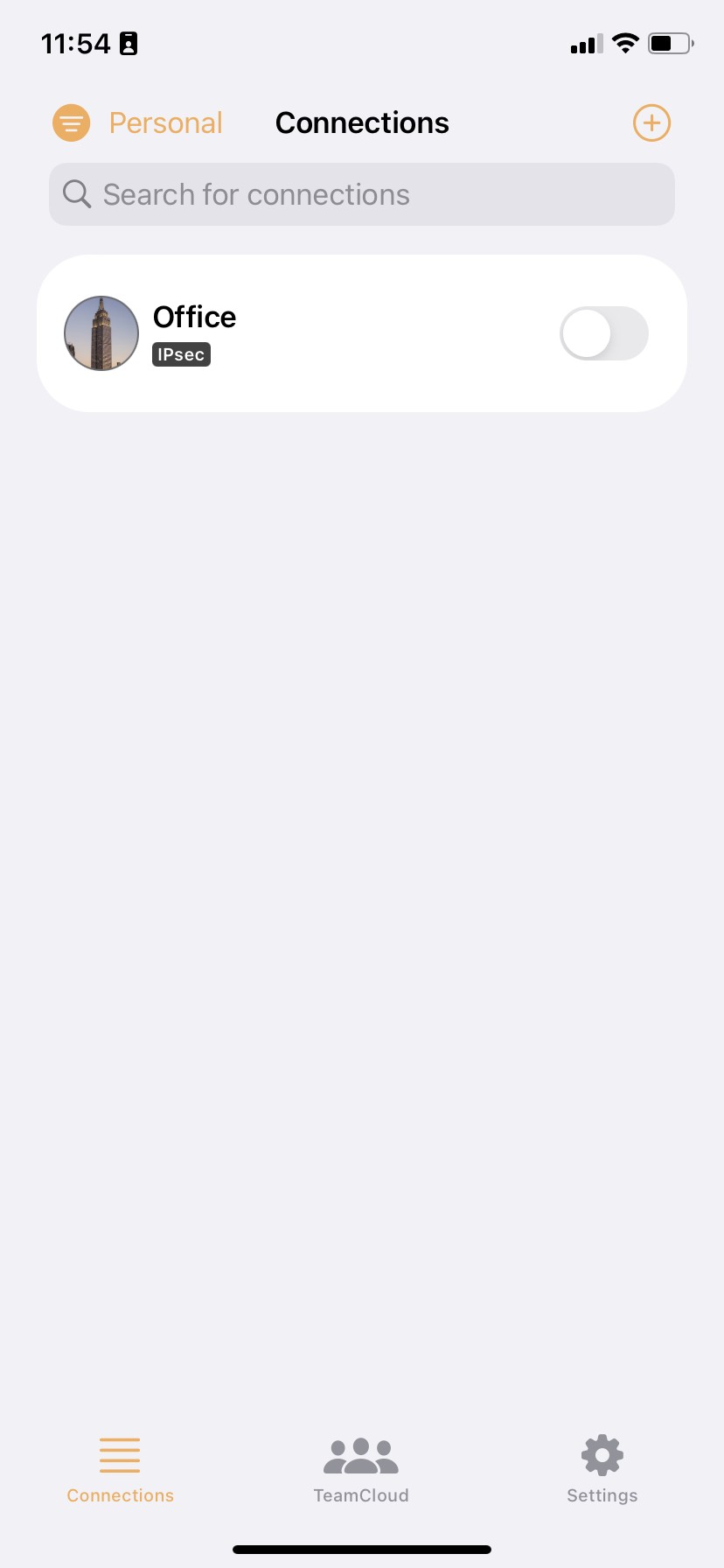

Dostęp do połączeń na iOS

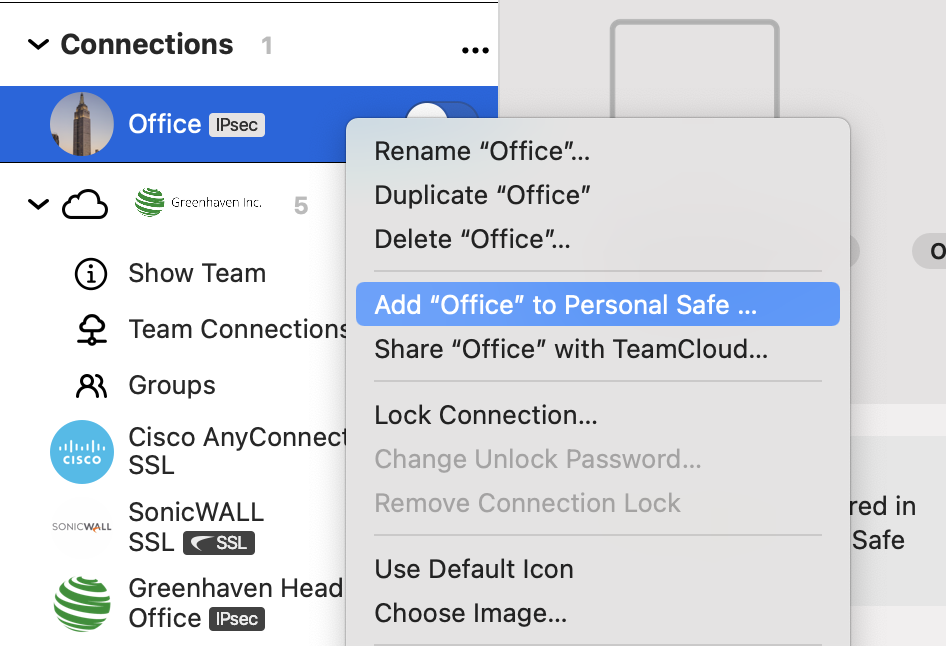

Po zalogowaniu się do VPN Tracker dla iOS za pomocą swojego identyfikatora i hasła equinux, połączenia Personal Safe i TeamCloud pojawią się w aplikacji. Użyj filtra w lewym górnym rogu aplikacji, aby zobaczyć tylko połączenia TeamCloud z Twojego zespołu lub osobiste połączenia z Personal Safe. Ważne: Jeśli masz połączenia, które zapisałeś tylko lokalnie na swoim Macu, nie będą one dostępne na innych urządzeniach. Aby uzyskać te połączenia na swoim iPhone lub iPad, kliknij prawym przyciskiem myszy połączenie i wybierz „Dodaj do Personal Safe” lub „Udostępnij w TeamCloud”.

Ważne: Jeśli masz połączenia, które zapisałeś tylko lokalnie na swoim Macu, nie będą one dostępne na innych urządzeniach. Aby uzyskać te połączenia na swoim iPhone lub iPad, kliknij prawym przyciskiem myszy połączenie i wybierz „Dodaj do Personal Safe” lub „Udostępnij w TeamCloud”.

Te połączenia pojawią się na Twoim iPhone lub iPad.

Te połączenia pojawią się na Twoim iPhone lub iPad.

If your VPN connection is configured to be Host to Everywhere, all non-local network traffic is sent over the VPN tunnel once the connection has been established. All non-local traffic includes traffic to public Internet services, as those are non-local, too. Those services will only be reachable if your VPN gateway has been configured to forward Internet traffic sent over VPN to the public Internet and to forward replies back over VPN, otherwise Internet access will stop working.

A possible workaround is to configure a Host to Network connection instead, where only traffic to configured remote networks will be sent over VPN, whereas all other traffic is sent out like it is when there is no VPN tunnel established at all. In case the remote network are automatically provisioned by the VPN gateway, this has to be configured on the VPN gateway, automatic provisioning has to be disable in VPN Tracker (not possible for all VPN protocols), or the Traffic Control setting has to be used to override the network configuration as provided by the gateway (Traffic Control is currently not available on iOS).

A Host to Everywhere setup may be desirable for reasons of anonymity or to pretend to be in a different physical location (e.g. a different country), since all your requests will arrive at their final destination with the public IP address of the VPN gateway instead of your own one. Also that way you can benefit from any maleware filters or ad blockers running on the VPN gateway, yet it also means that the gateway can filter what services you have access to in the first place. If Host to Everywhere is desired but not working, this has to be fixed on at the remote site, since what happens to public Internet traffic after being sent over the VPN is beyond VPN Tracker's control.

If the connection is configured to use remote DNS servers without any restrictions, all your DNS queries will be sent over the VPN. Before any Internet service can be contacted, its DNS name must be resolved to an IP address first and if that isn't possible, as the remote DNS server is not working correctly or unable to resolve public Internet domains, the resolving process will fail and this quite often has the same effect in software as if the Internet service is unreachable.

A possible workaround is to either disable remote DNS altogether, if not required for VPN usage, or to configure it manually, in which case it can be limited to specific domains only ("Search Domains"). By entering a search domain of example.com, only DNS names ending with example.com (such as www.example.com) would be resolved by the remote DNS servers, for all other domains the standard DNS servers will be used as configured in the system network preferences.

Using a remote DNS server may be desirable to filter out malicious domains, to circumvent DNS blocking of an Internet provider, to hide DNS queries from local DNS operators (since DNS is typically unencrypted), or to allow access to internal remote domains that a public DNS server cannot resolve, as they are not public. For the last case, configuring the internal domains as search domains is sufficient. For all other cases, the issue must be fixed at the remote site, since what happens to public Internet traffic after being sent over the VPN is beyond VPN Tracker's control.

- VPN Tracker for Mac BASIC - 1 Connection

- VPN Tracker for Mac PERSONAL - 10 Connections

- VPN Tracker Mac & iOS EXECUTIVE - 15 Connections

- VPN Tracker Mac & iOS PRO - 50 Connections

- VPN Tracker Mac & iOS VIP - 100 Connections

- VPN Tracker Mac & iOS CONSULTANT - 400 Connections

- Połączenia VPN PPTP nie są obsługiwane, ponieważ iOS i Android nie obsługują przekazywania PPTP

- W przypadku połączeń VPN IPsec może być konieczne dostosowanie ustawień dla NAT-T.

- Edytuj swoje połączenie.

- Przejdź do sekcji “Opcje zaawansowane”.

- W “Ustawieniach dodatkowych” zmień ustawienie “Połącz za pomocą IPv4 lub IPv6” na “Użyj IPv4”.

- Zapisz połączenie i uruchom je.

sudo networksetup -setv6off Wi-Fi

Uwaga: Jeśli Twój interfejs Wi-Fi ma inną nazwę (np. `en0`), zastąp “Wi-Fi” poprawną nazwą. Możesz sprawdzić nazwę interfejsu za pomocą tego polecenia:

networksetup -listallnetworkservices

3. Po wpisaniu polecenia zostaniesz poproszony o podanie hasła administratora.

Spowoduje to całkowite wyłączenie IPv6 dla połączenia Wi-Fi.

Jeśli połączenie OpenVPN zostaje przerwane po pewnym czasie, może to być spowodowane okresem ponownego kluczowania. Sprawdź, czy przedłużenie okresu może rozwiązać problem.

Postępuj zgodnie z poniższymi instrukcjami:

- Edytuj połączenie OpenVPN w VPN Tracker

- Przejdź do "Ustawień zaawansowanych > Faza 2"

- Zmień wartość Czas trwania na 28800 (co odpowiada okresowi 8 godzin)

Jeśli to nie rozwiąże problemów, możesz również sprawdzić ustawienia interoperacyjności dotyczące keep-alive, aktywności i wykrywania martwych peerów.

Jeśli nadal masz problemy z połączeniem VPN, wyślij nam raport TSR.

Po połączeniu przez SonicWall SCP lub SonicWall IKEv1 z DHCP, VPN Tracker 365 dla Mac żąda adresu IP od bramy SonicWall za pomocą protokołu DHCP. W celu tej prośby VPN Tracker 365 nieznacznie zmienia adres MAC, aby odróżnić go od rzeczywistego adresu MAC urządzenia. Pozwala to administratorom przypisać stały adres IP, gdy Mac jest połączony przez LAN lub WiFi, oraz inny adres IP, gdy jest połączony przez VPN.

Ta modyfikacja ustawia określony bit w adresie MAC, oznaczając go jako adres samoprzydzielony, a nie adres określony fabrycznie.

Przykład:

Oryginalny adres MAC: 00:1B:63:B7:42:23

Adres MAC VPN Tracker: 02:1B:63:B7:42:23

Począwszy od macOS 15 Sequoia, Apple domyślnie używa obracającego się adresu MAC do połączeń WiFi, oznaczonego jako „Prywatny adres WiFi” w Ustawieniach systemowych. Aby uniknąć problemów z połączeniem związanych z tą funkcją, VPN Tracker 365 zgłasza rzeczywisty adres sprzętowy (jak opisano powyżej) zamiast adresu używanego w trybach „Rotacja” lub „Stały”.

Na iOS VPN Tracker nie może bezpośrednio pobrać adresu MAC. Zamiast tego generuje losową wartość raz i przechowuje ją do późniejszego użycia. VPN Tracker dla iOS następnie używa tej zapisanej wartości jako adresu MAC.

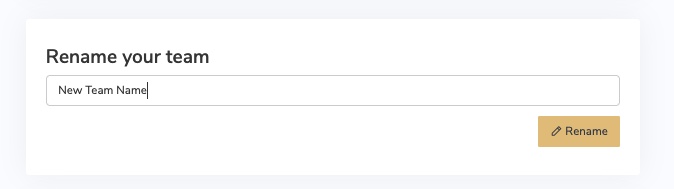

- Zaloguj się na swoje konto my.vpntracker.com

- Wybierz swój zespół w lewym górnym rogu

- Wybierz "Team Cloud" po lewej stronie

- Przewiń w dół do sekcji "Zmień nazwę zespołu"

- Wprowadź nową nazwę zespołu i naciśnij "Zmień nazwę"

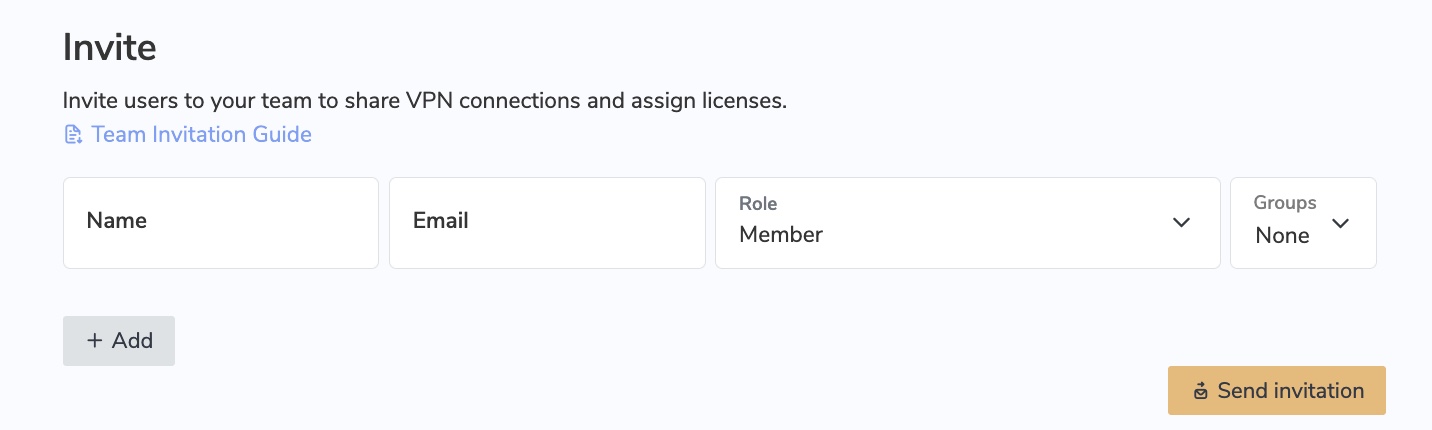

- Zaloguj się na swoje konto my.vpntracker.com

- Wybierz swój zespół w lewym górnym rogu

- Po lewej stronie wybierz "Team Cloud"

- W sekcji Zaproś na górze wprowadź imię i adres e-mail firmy nowego członka zespołu, a następnie kliknij "Wyślij zaproszenie".

- Zaproszony członek zespołu otrzyma automatyczne zaproszenie e-mail z linkiem do kliknięcia i dołączenia do twojego zespołu.

- Wskazówka: Każdy użytkownik VPN Tracker 365 potrzebuje własnego osobistego identyfikatora equinux. Po otrzymaniu zaproszenia do zespołu od Ciebie i kliknięciu linku zaproszenia, użytkownik może utworzyć nowy identyfikator equinux lub zalogować się za pomocą istniejącego konta.

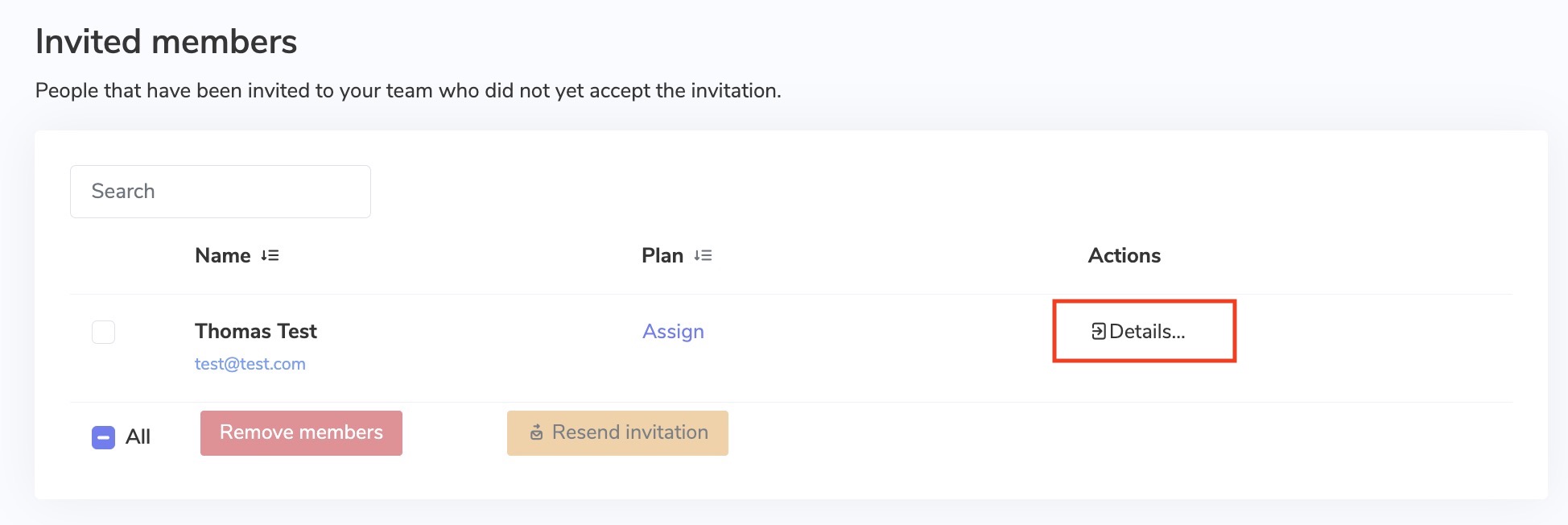

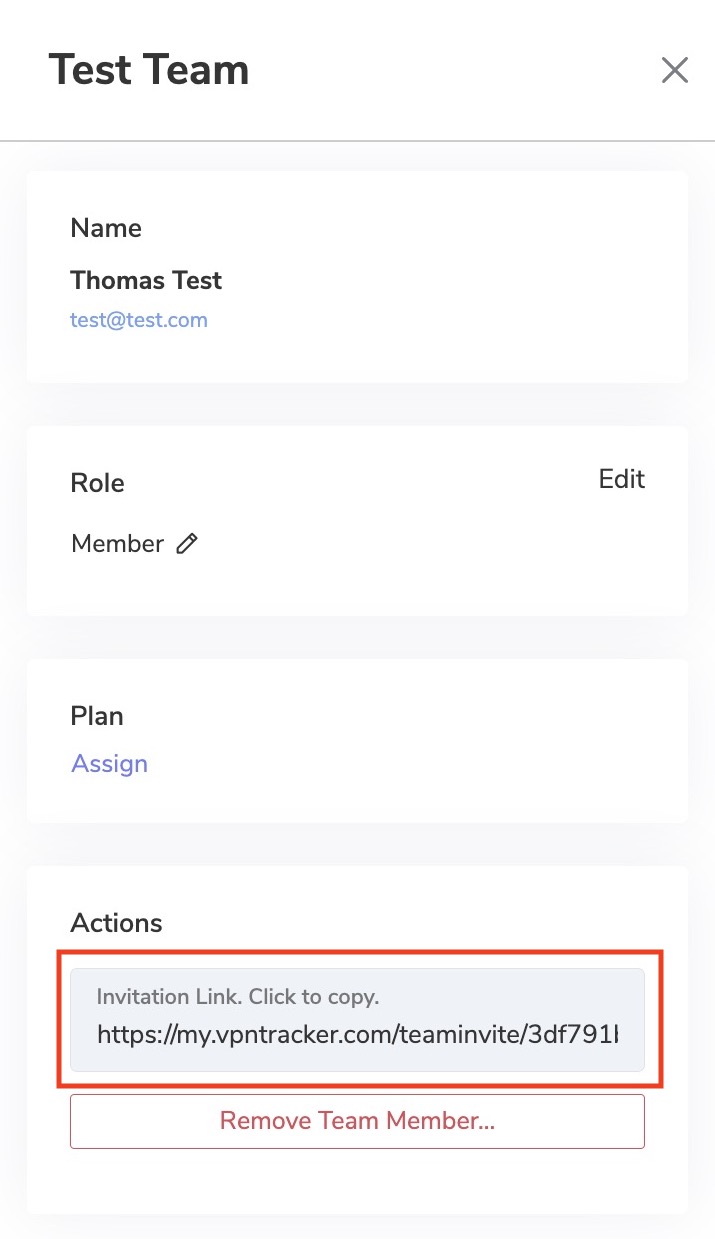

- W przypadku, gdy użytkownik nie otrzyma e-maila z zaproszeniem, możesz uzyskać dostęp do linku zaproszenia, klikając "Szczegóły" obok nazwy użytkownika

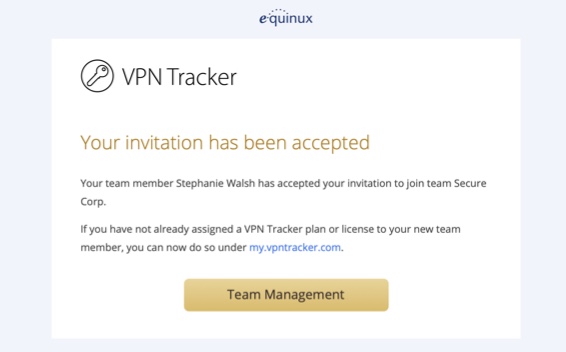

- Gdy członek zespołu zaakceptuje zaproszenie e-mail, zostaniesz powiadomiony e-mailem

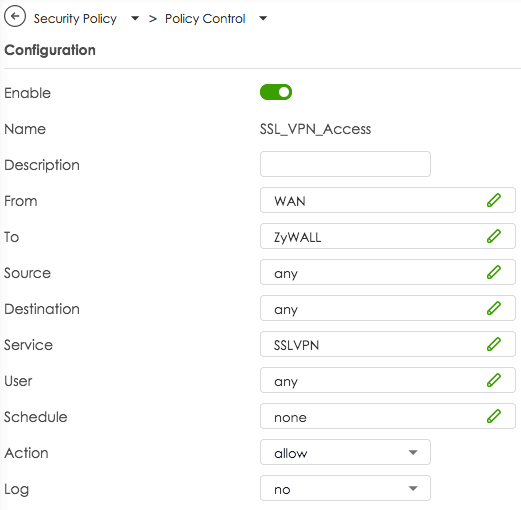

Domyślnie Zyxel tworzy zasady zapory ogniowej, aby umożliwić przepływ ruchu z SSL VPN do strefy LAN i ze strefy LAN do SSL VPN. Zasady te są wymagane, aby umożliwić przepływ ruchu VPN po nawiązaniu połączenia. Jednak nie ma zasady, która faktycznie zezwalałaby na ruch zarządzania VPN na porcie WAN, żądania klientów przychodzące na port WAN są odrzucane przez zaporę ogniową.

Aby zezwolić na połączenie OpenVPN na porcie WAN, musisz najpierw utworzyć własną zasadę. W głównej nawigacji wybierz Security Policy > Policy Control, kliknij przycisk + Add i utwórz zasadę, która zezwala na ruch dla usługi SSLVPN z WAN do ZyWALL. Zobacz zrzut ekranu poniżej.

Przekształć swoje produkty na kredyt w sklepie

Jeśli chcesz zmienić liczbę swoich licencji, masz możliwość przekształcenia istniejącej licencji na kredyt w sklepie. Następnie możesz wykorzystać ten kredyt do następnego zakupu:

- Odwiedź naszą Stronę transferu kodu promocyjnego sklepu i postępuj zgodnie z instrukcjami, aby otrzymać swój kod promocyjny.

- Wybierz nowe produkty w my.vpntracker Store.

- Wprowadź swój kod promocyjny podczas procesu płatności.

Uwaga: Jeśli pozostała wartość starego produktu przekroczy kwotę nowego produktu, otrzymasz dodatkowy kod promocyjny za pozostałą wartość.

'Your Sonicwall' is either currently unreachable or is not a valid SonicWall appliance. Would you like to save this connection anyway?

Po uruchomieniu połączenia pojawia się następujący komunikat:

Connection Error

'Your Sonicwall' is not a SonicWall SSL VPN server.

W takich przypadkach zalecamy przejście na VPN Tracker. VPN Tracker jest dostępny dla Mac i iOS. Dodatkową zaletą jest to, że po skonfigurowaniu połączenia jest ono natychmiast dostępne na obu urządzeniach, ponieważ VPN Tracker bezpiecznie synchronizuje ustawienia za pośrednictwem Personal Safe.

Aktualizacja września 2024: SonicWall wprowadził kolejne aktualizacje z SonicOS 6.5.4.15-116n, które uniemożliwiły działanie funkcji SSL VPN na wielu urządzeniach SonicWall.

Aktualizacja listopada 2024: Wydaje się, że ten problem został rozwiązany dzięki aktualizacji SonicOS 6.5.4.15-117n. Aby uzyskać więcej informacji, odwiedź:

https://www.sonicwall.com/support/knowledge-base/mobile-connect-breaks-after-upgrade-to-sonicos-6-5-4-15/240903132324983

- Wyślij ping keep-alive co

Ta opcja kontroluje, czy VPN Tracker wysyła ping keep-alive i jak często. Ping keep-alive nie jest zwykłym pingiem i nie jest traktowany jako ruch tunelowy przez bramę VPN, więc nie utrzymuje połączenia aktywnego na bramie. Jedynym celem tych pingów jest utrzymywanie połączenia aktywnego przez zapory ogniowe i routery NAT między VPN Tracker a bramą, gdy nie jest wysyłany żaden inny ruch tunelowy.

- Rozłącz, jeśli nieaktywny przez

Ta opcja kontroluje, czy VPN Tracker rozłącza się z powodu braku aktywności i po jakim czasie. Tylko ruch tunelowy jest traktowany jako aktywność, ping keep-alive wysyłany z obu stron i ruch zarządzania protokołem nie jest traktowany jako ruch tunelowy.

- Uważaj par za martwego, jeśli nie ma oznak życia przez

Ta opcja kontroluje, czy VPN Tracker rozłącza się, jeśli nie ma oznak życia i po jakim czasie. Każdy ruch z bramy jest traktowany jako oznaka życia, niezależnie od tego, czy jest to ruch tunelowy, ping keep-alive, czy ruch zarządzania protokołem.

Ta opcja nie będzie miała efektu, jeśli brama nie jest skonfigurowana do wysyłania pingów (opcja

--pinglubpingw pliku konfiguracyjnym serwera), ponieważ bez włączonych pingów może nie być ruchu tunelowego lub administracyjnego przez jakiś czas, ale to nie jest dowód na to, że brama nie jest już aktywna, ponieważ nie wyśle nic, jeśli nie ma nic do wysłania. Przy włączonych pingach brama przynajmniej wyśle ping keep-alive w takiej sytuacji, a jeśli one również nie dotrą, brama prawdopodobnie rozłączyła się lub jest offline.

Dynamic DNS (DynDNS lub DDNS) to usługa przypisująca stałą nazwę domeny (np. yourname.dnsprovider.com) do Twojego domowego połączenia internetowego. Jest to szczególnie przydatne, gdy dostawca usług internetowych przypisuje Ci dynamiczny adres IP – co oznacza, że Twój adres może się zmieniać w dowolnym momencie, na przykład po ponownym uruchomieniu routera lub co 24 godziny.

Dlaczego jest to ważne dla zdalnego dostępu?

Jeśli próbujesz połączyć się z siecią domową zdalnie (przez VPN, zdalny pulpit, serwer plików itp.), te zmieniające się adresy IP mogą utrudnić niezawodne uzyskanie dostępu do routera. DynDNS rozwiązuje ten problem, śledząc Twój aktualny adres IP i automatycznie aktualizując nazwę domeny.

Mówiąc prosto

Pomyśl o DynDNS jako o usłudze przekierowania poczty podczas przeprowadzki – zamiast wysyłać żądanie VPN na przestarzały adres, zawsze jest ono przekierowywane na Twój aktualny adres. Dzięki temu możesz połączyć się z siecią domową, nawet jeśli Twój adres IP uległ zmianie, bez konieczności ręcznego sprawdzania lub konfigurowania czegokolwiek.

Co się dzieje podczas korzystania z Dynamic DNS?

- Łączysz się, używając tej samej nazwy hosta za każdym razem (np.

yourname.dnsprovider.com) - Twój aktualny adres IP jest automatycznie aktualizowany w tle

- Unikasz problemów z połączeniem spowodowanych zmianami IP

- Zdalny dostęp staje się stabilny i bezproblemowy

- Odwiedź stronę transferu licencji i zaloguj się na konto, na którym znajduje się licencja, dla której chcesz otrzymać kredyt

- Wybierz licencję, którą chcesz wymienić, i potwierdź konwersję licencji. Kod promocyjny na pozostały okres zostanie wysłany na adres e-mail Twojego konta.

- Przejdź do portalu my.vpntracker.com i zaloguj się za pomocą konta, do którego chcesz dodać licencję.

- Kliknij „Kup dodatkowe licencje lub ulepszenia” i dodaj dodatkową licencję. Więcej informacji na temat dodawania licencji można znaleźć tutaj:

- Zastosuj kod promocyjny do zamówienia na dole strony, sprawdź warunki i kliknij „Zapłać teraz”

- Musisz być menedżerem lub organizatorem w swoim zespole – obsługa wielu administratorów jest obecnie wdrażana dla zespołów – skontaktuj się z nami, jeśli chcesz włączyć to dla swojego zespołu natychmiast.

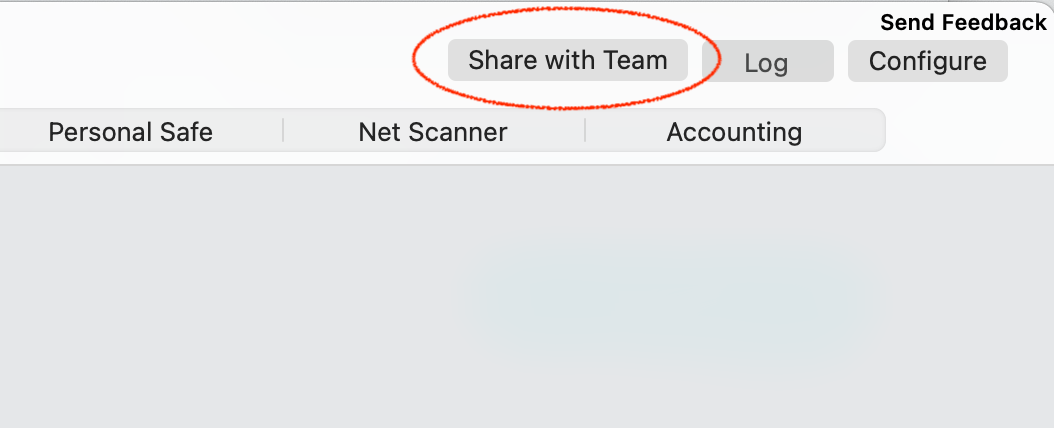

- Wybierz połączenie w VPN Tracker i wybierz opcję „Udostępnij z zespołem” z widoków Stan lub Konfiguruj

Uwaga dotycząca nowych użytkowników

Osoba odbierająca połączenie musi być członkiem Twojego zespołu VPN Tracker i musi skonfigurować klucze szyfrowania TeamCloud.

Dzieje się to automatycznie, gdy otworzą VPN Tracker i inni członkowie zespołu są online. Jeśli inny członek zespołu nie jest dostępny, konfigurację TeamCloud może również potwierdzić menedżer zespołu na my.vpntracker.com.

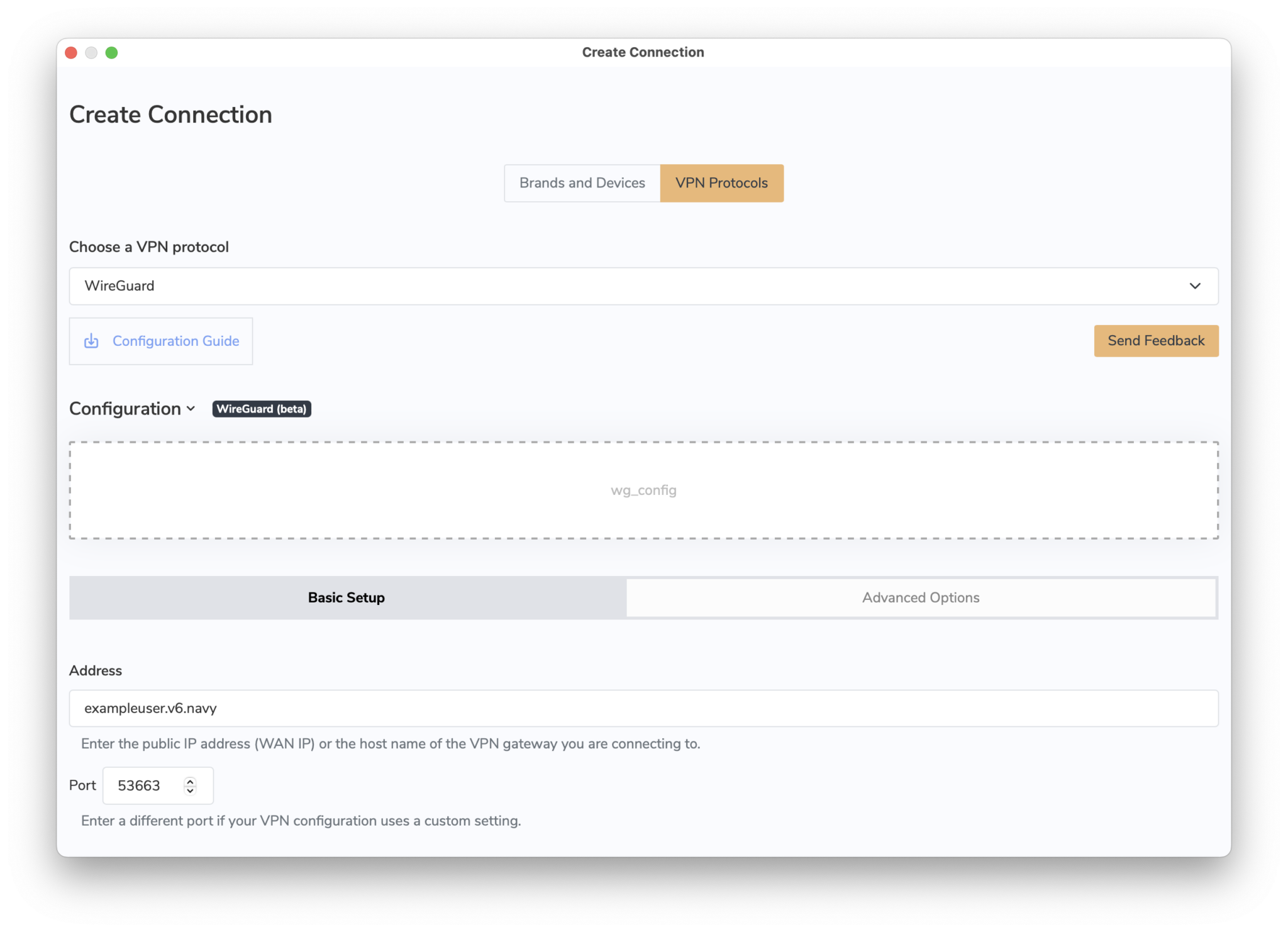

- Otwórz VPN Tracker i dodaj nowe połączenie WireGuard®

- Prześlij plik konfiguracyjny WireGuard® lub zeskanuj kod QR

- Zapisz połączenie na swoim koncie, korzystając z bezpiecznego szyfrowania end-to-end

Teraz możesz połączyć się z serwerem VPN WireGuard® na Macu, iPhone'ie lub iPadzie.

→ Więcej informacji na temat łączenia się z VPN WireGuard® w VPN Tracker

WireGuard® jest zastrzeżonym znakiem towarowym Jasona A. Donenfelda.

Teraz możesz połączyć się z serwerem VPN WireGuard® na Macu, iPhone'ie lub iPadzie.

→ Więcej informacji na temat łączenia się z VPN WireGuard® w VPN Tracker

WireGuard® jest zastrzeżonym znakiem towarowym Jasona A. Donenfelda.

Jeśli masz już zakupioną licencję VPN Tracker, ale chcesz zmienić na inny produkt, masz dwie opcje:

1. Kup aktualizację

W większości przypadków możesz zaktualizować swój obecny plan. Sklep VPN Tracker automatycznie obliczy zakup proporcjonalnie do pozostałej wartości twojego obecnego produktu.

Przejdź do strony aktualizacji my.vpntracker, aby zobaczyć opcje aktualizacji.

2. Przekształć swój produkt na kredyt w sklepie Jeśli dokonałeś zakupu na innym koncie lub chcesz całkowicie przejść na inną linię produktów, możesz przekształcić swoją istniejącą licencję na kredyt w sklepie i wykorzystać ją do nowego zakupu:

- Odwiedź naszą stronę transferu kodu promocyjnego sklepu i postępuj zgodnie z instrukcjami, aby otrzymać swój kod promocyjny

- Wybierz swój nowy produkt w sklepie my.vpntracker

- Wprowadź swój kod promocyjny podczas finalizowania zakupu

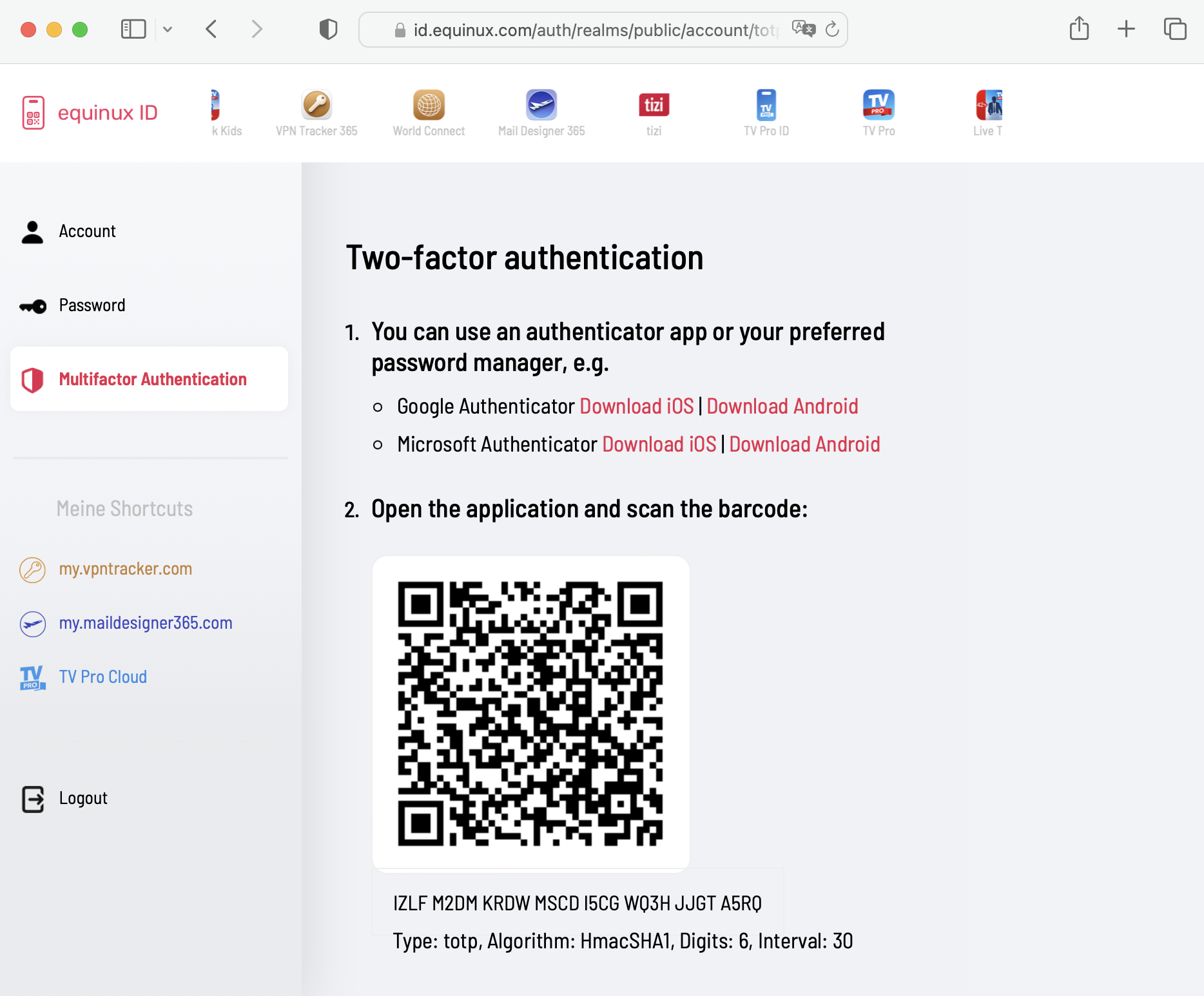

equinux 2FA obsługuje wszystkie główne aplikacje do uwierzytelniania i haseł, w tym:

- Google Authenticator

- Microsoft Authenticator

- Twilio Authy

- 1Password

- FreeOTP

- Bitwarden

-

Co to jest rozłączenie podczas ponownego wymiany kluczy (rekeying)?

Rozłączenie podczas rekeying występuje, gdy połączenie VPN zostaje przerwane podczas aktualizacji klucza (rekeying). Powoduje to, że ruch nie jest przetwarzany przez krótki czas, co jest szczególnie problematyczne w przypadku stabilnych połączeń, takich jak wideokonferencje.

-

Dlaczego problem występuje podczas rekeying?

Problem występuje, ponieważ zapora sieciowa nie akceptuje ruchu podczas procesu rekeying, gdy używany jest TCP z OpenVPN. Powoduje to przerwanie ruchu.

-

Jaki wpływ ma rozłączenie na wideokonferencje?

Podczas wideokonferencji rozłączenie podczas rekeying może spowodować całkowite przerwanie ruchu. Powoduje to przerwanie połączenia, przerywając lub kończąc wideokonferencję.

-

Dlaczego TCP jest podatne na ten problem?

Według OpenVPN TCP jest problematyczne dla połączeń VPN, ponieważ jest bardziej wrażliwe na zatłoczenie ruchu podczas zakłóceń sieci lub procesu rekeying. OpenVPN zaleca zatem użycie UDP, ponieważ może lepiej zarządzać procesami rekeying.

-

Jakie rozwiązanie oferuje VPN Tracker na ten problem?

VPN Tracker oferuje bardzo proste rozwiązanie: podczas nawiązywania połączenia VPN Tracker automatycznie ustawia timer rekeying na 24 godziny. Zmniejsza to przerwy w połączeniu spowodowane procesami rekeying, utrzymując stabilne połączenie. Ponadto VPN Tracker obsługuje przełączanie na UDP, co zapewnia bardziej niezawodne połączenie.

-

Dlaczego timer rekeying powinien być ustawiony na 24 godziny?

Dłuższy cykl rekeying zmniejsza częstotliwość przerw w połączeniu. Ustawiając timer na 24 godziny – jak robi to domyślnie VPN Tracker – zmniejsza się prawdopodobieństwo wywołania procesu rekeying w krytycznym momencie, takim jak wideokonferencja.

-

Jakie korzyści oferuje VPN Tracker przy użyciu UDP zamiast TCP?

VPN Tracker upraszcza konfigurację UDP, zapewniając szybsze połączenie i mniejszą wrażliwość na utratę pakietów. UDP jest bardziej wydajne i odporne na zakłócenia podczas procesu rekeying, co jest szczególnie przydatne w przypadku aplikacji zużywających dużo przepustowości, takich jak wideokonferencje lub strumieniowanie.

-

Jakie zalecenia daje VPN Tracker firmom w celu optymalizacji połączeń VPN?

Dla firm polegających na stabilnych połączeniach VPN Tracker oferuje proste i skuteczne rozwiązania:

- Domyślnie timer rekeying jest ustawiony na 24 godziny, aby zminimalizować przerwy w połączeniu.

- Zaleca się użycie UDP zamiast TCP, gdy jest to możliwe, aby poprawić wydajność.

- Sprawdź połączenie Wi-Fi: upewnij się, że Wi-Fi jest włączone na urządzeniu i jest połączone z właściwą siecią ↵

- Sprawdź połączenia kablowe: jeśli używasz połączenia kablowego, upewnij się, że kabel jest prawidłowo podłączony i nie jest uszkodzony.

- Uruchom ponownie router: odłącz router od źródła zasilania na około 30 sekund, a następnie podłącz go ponownie. Poczekaj kilka minut, aż połączenie zostanie przywrócone. ↵

- Skontaktuj się z administratorem lub dostawcą: jeśli problem nadal występuje, może to być problem z dostawcą usług internetowych. Skontaktuj się z administratorem lub działem obsługi klienta dostawcy usług internetowych. ↵

- Użyj punktu dostępu mobilnego: jeśli masz dostęp do danych mobilnych, spróbuj skonfigurować punkt dostępu, aby przetestować połączenie.

- Możesz zobaczyć i skonfigurować, czy twoje aktualne aktywne połączenie VPN wyklucza niektóre adresy internetowe w konfiguracji połączenia: w VPN wybierz połączenie, wybierz „Edytuj”, a następnie „Ustawienia zaawansowane”. W obszarze „Zarządzanie ruchem” mogą być wymienione adresy internetowe, do których VPN ogranicza dostęp.

- Aby sprawdzić, czy zapora sieciowa wyklucza niektóre adresy internetowe, tymczasowo wyłącz zaporę sieciową i powtórz czynność w VPN, która spowodowała komunikat o błędzie.

- Sprawdź ustawienia zapory sieciowej pod kątem zablokowanych aplikacji lub stron internetowych. Niektóre zapory sieciowe umożliwiają selektywne blokowanie lub zezwalanie na określone adresy IP, domeny lub aplikacje.

- Jeśli okaże się, że reguła blokuje dostęp, możesz dostosować tę regułę lub dodać wyjątek, aby zezwolić na dostęp do określonych stron internetowych lub usług.

- Jeśli nadal nie możesz uzyskać dostępu do określonych obszarów, skontaktuj się z pomocą techniczną producenta zapory sieciowej lub z pomocą techniczną.

LCP: PPP peer accepted proposal but also modified it which isn't allowed.Zaktualizuj Sonicwall do co najmniej SonicOS 6.5.4.15-117n, aby rozwiązać ten problem. Aby uzyskać więcej informacji, odwiedź: https://www.sonicwall.com/support/knowledge-base/mobile-connect-breaks-after-upgrade-to-sonicos-6-5-4-15/240903132324983

Nasze doświadczenie pokazuje również, że połączenia IPsec są znacznie wydajniejsze, dlatego również zalecamy stosowanie IPsec.

Nasze doświadczenie pokazuje również, że połączenia IPsec są znacznie wydajniejsze, dlatego również zalecamy stosowanie IPsec.

Tak, możesz drukować na swojej domowej drukarce, nawet gdy jesteś poza domem i połączony z VPN Tracker. Aby zapewnić płynne drukowanie zdalne, wykonaj następujące kroki:

1. Przypisz statyczny adres IP do swojej drukarki

- Uzyskaj dostęp do interfejsu webowego swojego routera, wpisując jego adres IP w przeglądarce internetowej (np. 192.168.1.1 lub 192.168.0.1).

- Przejdź do ustawień LAN lub DHCP.

- Przypisz statyczny adres IP do swojej drukarki (np. 192.168.50.100), aby był spójny.

2. Skonfiguruj swojego Maca do drukowania zdalnego

- Połącz się z > Drukarki i skanery na swoim Macu.

- Kliknij +, aby dodać nową drukarkę.

- Wybierz kartę IP i wprowadź statyczny adres IP przypisany do twojej drukarki.

- Wybierz odpowiedni sterownik drukarki, aby zapewnić kompatybilność.

3. Unikaj używania Bonjour do drukowania zdalnego

Usługa Bonjour firmy Apple pomaga w wykrywaniu urządzeń w sieciach lokalnych, ale nie działa niezawodnie przez VPN ze względu na zależność od multicast DNS (mDNS). Zawsze łącz się z drukarką, używając jej statycznego adresu IP.

4. Sprawdź ustawienia zapory sieciowej i sieci

- Upewnij się, że zapora sieciowa zezwala na ruch drukarki przez VPN.

- Sprawdź, czy ustawienia drukarki i VPN nie blokują połączeń zdalnych.

Ustawiając statyczny adres IP, unikając Bonjour i zapewniając odpowiednie zasady zapory sieciowej, możesz drukować dokumenty zdalnie przez VPN Tracker bez żadnych problemów.

Protokół WireGuard sam w sobie nie obsługuje uwierzytelniania dwuskładnikowego (2FA) dla połączeń VPN. Jednak korzystając z połączeń WireGuard z VPN Tracker, możesz zwiększyć ogólne bezpieczeństwo, włączając 2FA dla swojego konta VPN Tracker.

Oznacza to, że konfiguracja VPN i dostęp do niej są chronione dodatkową warstwą zabezpieczeń, a Twoje połączenia WireGuard pozostają szyfrowane end-to-end, zapewniając maksymalną ochronę.

Korzystanie z VPN Tracker to najlepszy sposób na wykorzystanie wydajności i bezpieczeństwa WireGuarda, w połączeniu z nowoczesnymi mechanizmami ochrony konta, takimi jak 2FA.

Tak, możesz przenieść istniejące połączenie TheGreenBow IKEv1 do VPN Tracker eksportując odpowiednie dane połączenia i ręcznie wpisując je w VPN Tracker.

Jak uzyskać niezbędne informacje:

- Otwórz TheGreenBow i wybierz żądane połączenie.

- Otwórz menu konfiguracji i wybierz „Eksportuj”.

- W następnym oknie dialogowym zaznacz pole „Nie chroń eksportowanej konfiguracji VPN”, aby wyeksportować dane jako zwykły tekst.

- Zapisz plik w wybranym miejscu.

Wymagane informacje w VPN Tracker:

1. Adres bramy

Adres IP lub nazwa hosta punktu końcowego VPN. W TheGreenBow jest on wymieniony jako „Remote VPN Gateway”.

2. Sieci zdalne

W VPN Tracker musisz zdefiniować, które sieci są dostępne przez tunel VPN. Nazywają się „Sieci zdalne” lub „Sieci docelowe” i odpowiadają:

Phase 2 > Network ConfigurationRemote LAN / Remote Network

Typowe wpisy obejmują:

192.168.1.0/24– cała podsieć10.0.0.0/16– większy zakres sieci172.16.0.10/32– jeden host

Wprowadź je w sekcji „Sieci zdalne” lub „Sieci docelowe” w VPN Tracker. Upewnij się, że odpowiadają konfiguracji na bramie VPN, w przeciwnym razie ruch może nie być poprawnie kierowany.

Wskazówka: Jeśli nie masz pewności, użyj

0.0.0.0/0jako ustawienia tymczasowego. Pozwoli to na dostęp do wszystkich sieci zdalnych (jeśli jest dozwolone). Możesz to ograniczyć później, jeśli to konieczne.

3. Wspólny klucz wstępny (PSK)

Jeśli jeszcze nie masz PSK, możesz go znaleźć w sekcji „Uwierzytelnianie” wyeksportowanego pliku.

4. Szczegóły XAuth

Nazwa użytkownika i hasło do uwierzytelniania rozszerzonego (jeśli używane).

5. Identyfikator lokalny i identyfikator zdalny

Te wartości definiują tożsamość dwóch partnerów VPN podczas uzgadniania IKE. Jeśli:

- brama VPN nie jest identyfikowana za pomocą adresu IP (np. z powodu NAT lub dynamicznych adresów IP),

- używane są certyfikaty lub zaawansowane konfiguracje uwierzytelniania,

- brama wymaga określonej tożsamości (np. FQDN lub identyfikator niestandardowy).

W wyeksportowanym pliku zwykle można je znaleźć w „ID Type”, „Local ID” i „Remote ID”. Wprowadź je w VPN Tracker w „Identifiers” > „Local / Remote” i użyj prawidłowego formatu (np. FQDN, adres e-mail, identyfikator klucza lub adres IP).

6. Ustawienia szyfrowania i uwierzytelniania

Zwróć uwagę na algorytmy używane do szyfrowania, uwierzytelniania i haszowania i powtórz je w VPN Tracker w ustawieniach fazy 1 i fazy 2.

- Zaloguj się na my.vpntracker.com.

- Przejdź do żądanego zespołu → Członkowie → Dodaj członków.

- Wprowadź adres e-mail support@equinux.com w polu E-mail, ustaw nazwę na equinux Support i przypisz rolę Admin.

- Kliknij Wyślij zaproszenie.

- Możesz zobaczyć wysłane zaproszenie na karcie Zaproszenia.

Jeśli VPN Tracker nie może zainstalować swoich komponentów systemowych – na przykład z błędem OSSystemExtensionErrorDomain 10 – często jest to spowodowane zablokowanymi rozszerzeniami systemowymi lub oprogramowaniem zabezpieczającym firm trzecich na macOS. Oto jak rozwiązać problem:

Sprawdź ustawienia systemowe macOS (ostrzeżenie dotyczące bezpieczeństwa)

Przejdź do Ustawień systemowych > Prywatność i bezpieczeństwo i przewiń w dół. Jeśli widzisz komunikat “Oprogramowanie systemowe od ‘equinux’ zostało zablokowane”, kliknij “Zezwól”. Następnie uruchom ponownie Maca.

Sprawdź rozszerzenia sieciowe powodujące zakłócenia (np. Bitdefender)

Niektóre aplikacje, takie jak Bitdefender, instalują własne komponenty sieciowe, które mogą blokować VPN Tracker:

- Otwórz Ustawienia systemowe > Ogólne > Elementy logowania i rozszerzenia

- Kliknij ikonę obok “Rozszerzenia sieciowe”

- Odznacz securitynetworkinstallerapp.app i wszelkie inne podejrzane rozszerzenia

- Uruchom ponownie Maca

Sprawdź System Integrity Protection (SIP)

Jeśli SIP jest wyłączony lub zmodyfikowany – zwykle tylko w ustawieniach dla programistów – macOS może blokować rozszerzenia systemowe. SIP musi być włączony, aby VPN Tracker działał prawidłowo.

Zainstaluj ponownie VPN Tracker

Całkowicie odinstaluj VPN Tracker z Maca, uruchom ponownie urządzenie i zainstaluj ponownie aplikację. Ważne: Przy pierwszym uruchomieniu aplikacji kliknij “Zezwól”, gdy macOS poprosi o zatwierdzenie rozszerzenia systemowego – nie odrzucaj go ani nie ignoruj.

Czy nadal masz problemy? Zespół wsparcia VPN Tracker z przyjemnością udzieli dalszej pomocy.

Aby włączyć VPN Tracker do ładowania wymaganych rozszerzeń systemowych za pośrednictwem systemu MDM, wykonaj następujące kroki:

1. Dodaj zasadę rozszerzenia systemowego

Utwórz lub edytuj ładunek zasad rozszerzenia systemowego w systemie MDM.

Wymagane wartości:

- Identyfikator zespołu: CPXNXN488S

- Dozwolone typy rozszerzeń systemowych: W zależności od konfiguracji możesz zezwolić na wszystkie lub określić tylko

Rozszerzenia sieciowe.

2. Zastosuj regułę identyfikatora zespołu

Identyfikator zespołu CPXNXN488S powinien zostać dodany do listy dozwolonych identyfikatorów zespołów. To ustawienie zapewnia, że wszystkie rozszerzenia systemowe podpisane przez zespół VPN Tracker są zaufane.

Ważne: Reguła identyfikatora zespołu ma pierwszeństwo przed globalnymi ustawieniami „Zezwalaj na wszystko”. Jeśli obecny jest identyfikator zespołu, system zezwoli tylko na rozszerzenia podpisane przez wymienione identyfikatory, nawet jeśli „Zezwalaj na wszystko” jest włączone.

3. Wypchnij konfigurację

Zapisz i wdróż zaktualizowany profil konfiguracji na docelowe komputery Mac. Po instalacji VPN Tracker powinien być w stanie załadować rozszerzenia systemowe bez konieczności zatwierdzania przez użytkownika.

Jeśli przycisk Usuń jest nieobecny na my.vpntracker.com, użytkownik jest prawdopodobnie Administratorem.

- Edytuj użytkownika i zmień jego rolę na Członek.

- Zapisz zmiany.

- Otwórz ponownie użytkownika i kliknij Usuń.

Zakres adresów IP klienta musi znajdować się poza siecią docelową lub zdalną. Dostosuj zakres adresów IP klienta odpowiednio.